01. 🎯 Objectif

Dans le cadre de mon alternance, j'ai identifié que le facteur humain restait le maillon faible de notre sécurité. Malgré des firewalls et antivirus performants, un simple clic peut compromettre le réseau.

L'objectif n'était pas de piéger pour punir, mais d'éduquer. J'ai obtenu l'accord formel de la direction pour lancer une campagne de simulation réaliste.

- Évaluer le niveau de vigilance actuel.

- Identifier les services les plus vulnérables.

- Tester la réactivité de la cellule IT (Blue Team).

02. 🛠️ Travail Réalisé : Architecture Technique

Configuration Clé :

"listen_url": "0.0.0.0:80",

"use_tls": true,

"contact_address": "support-microsoft-security@update-auth.com"

// Achat d'un nom de domaine similaire (Typosquatting) pour crédibilité

03. 🛠️ Travail Réalisé : Scénario d'Attaque

L'Email Appât (IA)

Génération d'un email ultra-réaliste via IA Générative pour maximiser la crédibilité et le taux d'ouverture.

- • Scénario : Maintenance urgente du service de messagerie.

- • Ton : Institutionnel et pressant.

- • Cible : Ensemble du personnel du laboratoire.

Clonage Zimbra

Clone parfait de l'interface de connexion Zimbra du laboratoire.

- • Copie CSS/HTML exacte.

- • Hébergement sur un domaine cybersquatté.

- • Formulaire capturant les identifiants en temps réel.

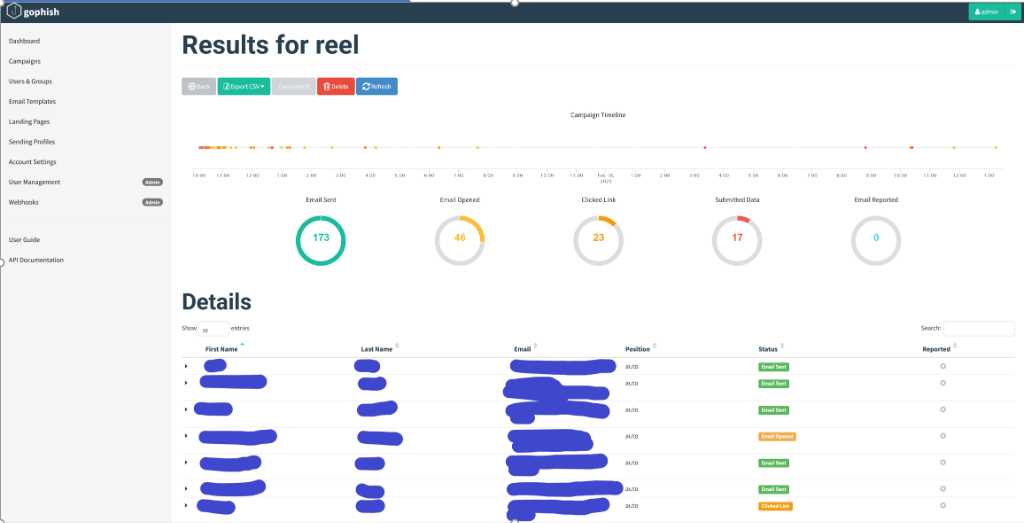

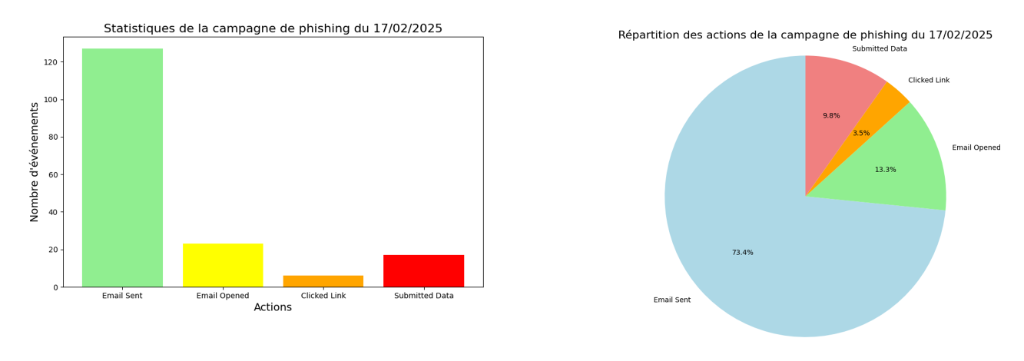

Résultats KPI

🛠️ Travail Réalisé : Sensibilisation

- Réunion Post-Campagne : Présentation des chiffres et pédagogie sur les indices de phishing.

- Démo Live : Démonstration en direct de l'attaque pour marquer les esprits.

- Diffusion : Présentation invitée par le RSSI auprès d'autres laboratoires et écoles.

🛠️ Travail Réalisé : Chronologie

🏆 Résultat

🎯 Succès : Impact fort et concret. La campagne a mis en évidence des vulnérabilités humaines réelles, justifiant auprès de la direction le financement d'une solution de sensibilisation pérenne.

🎓 Compétences Développées

Compétences Techniques

- Déploiement et sécurisation de GoPhish sous Docker

- Configuration de relais SMTP et DNS (SPF, DKIM, DMARC) pour contrer l'anti-spam

- Clonage de site web et création d'emails piégés crédibles (IA Gen)

- Utilisation de Python (Pandas, Matplotlib) pour l'analyse des logs et KPI

Compétences Transverses

- Ingénierie sociale — comprendre la psychologie de l'urgence et de l'autorité

- Communication exécutive — présenter un rapport non culpabilisant à la direction

- Gestion de projet autonome de A à Z

- Aspects légaux — obtention des autorisations, respect RGPD et éthique

💡 Motivation & Soft Skills

La réalisation de cette campagne m'a concrètement démontré que le facteur humain demeure la principale vulnérabilité d'un système d'information, indépendamment de la robustesse des infrastructures défensives déployées. Ce projet a aiguisé ma compréhension psychologique des vecteurs d'attaque via l'ingénierie sociale et a souligné l'importance cruciale de la sensibilisation et de la pédagogie préventive en entreprise.